As Interfaces Homem-Máquina (HMIs) são componentes cruciais em aplicações industriais, fornecendo aos operadores os meios para monitorar e controlar sistemas complexos. À medida que a convergência da Tecnologia da Informação (TI) e da Tecnologia Operacional (TO) continua, a segurança das HMIs tem se tornado cada vez mais importante. A segurança eficaz da HMI garante a integridade, a disponibilidade e a confidencialidade dos processos industriais críticos. Esta postagem do blog explora as práticas recomendadas para proteger as HMIs em ambientes industriais, com foco em medidas técnicas e organizacionais.

Entendendo a importância da segurança da HMI

Em ambientes industriais, as HMIs servem como ponte entre os operadores humanos e os sistemas de controle industrial (ICS). Elas exibem dados em tempo real, permitem ajustes no sistema e fornecem o feedback crítico necessário para a tomada de decisões operacionais. Devido à sua função integral, as HMIs são os principais alvos de ataques cibernéticos, o que pode levar a consequências graves, como paradas de produção, riscos à segurança e perdas financeiras.

A crescente conectividade dos sistemas industriais, impulsionada pela Internet das Coisas Industrial (IIoT) e pela Indústria 4.0, expandiu a superfície de ataque. As ameaças cibernéticas direcionadas às HMIs podem explorar vulnerabilidades no software, nos protocolos de rede e nas interações do usuário. Portanto, a implementação de medidas de segurança robustas é fundamental para proteger as operações industriais.

Implementação de autenticação robusta e controle de acesso

Mecanismos eficazes de autenticação e controle de acesso são fundamentais para a segurança da HMI. Essas medidas garantem que somente o pessoal autorizado possa acessar e operar a HMI.

Autenticação

A autenticação verifica a identidade dos usuários que tentam acessar a HMI. Ela deve ir além das senhas simples e considerar a autenticação multifator (MFA) para aumentar a segurança. A MFA combina algo que o usuário sabe (senha), algo que o usuário tem (um token físico ou dispositivo móvel) e algo que o usuário é (verificação biométrica). Essa abordagem em camadas reduz significativamente o risco de acesso não autorizado.

Controle de acesso

O controle de acesso define o que os usuários autenticados podem fazer no ambiente HMI. A implementação do controle de acesso baseado em funções (RBAC) garante que os usuários tenham as permissões mínimas necessárias para realizar suas tarefas. Por exemplo, os operadores podem ter acesso a dados em tempo real e funções de controle, enquanto a equipe de manutenção pode precisar de acesso às definições de configuração. As auditorias e revisões regulares dos direitos de acesso ajudam a manter a segurança e a conformidade.

Garantia de comunicação segura

A comunicação entre as HMIs e outros componentes do sistema deve ser segura para evitar interceptação, adulteração ou falsificação de dados.

Criptografia

O uso de protocolos de criptografia, como o Transport Layer Security (TLS), garante que os dados transmitidos entre as HMIs e os componentes ICS sejam criptografados. Isso impede que os invasores escutem informações confidenciais ou injetem dados maliciosos. A criptografia de ponta a ponta deve ser implementada para proteger os dados em trânsito e em repouso.

Segmentação de rede

A segmentação da rede envolve a divisão da rede em segmentos menores e isolados para limitar a disseminação de possíveis ataques cibernéticos. As HMIs críticas devem ser colocadas em segmentos de rede seguros com controles de acesso e monitoramento rigorosos. Isso reduz o risco de os invasores se moverem lateralmente dentro da rede para atingir os sistemas críticos.

Atualizar e corrigir o software regularmente

Manter o software e o firmware da HMI atualizados é essencial para atenuar as vulnerabilidades. Os fornecedores lançam atualizações e patches com frequência para solucionar falhas de segurança e melhorar a funcionalidade.

Gerenciamento de patches

Estabeleça um processo de gerenciamento de patches para garantir a aplicação oportuna de atualizações. Isso envolve o rastreamento dos patches disponíveis, testando-os em um ambiente controlado e implantando-os na rede. As soluções automatizadas de gerenciamento de patches podem simplificar esse processo e reduzir o risco de erro humano.

Comunicação com o fornecedor

Mantenha uma comunicação regular com os fornecedores de HMI para se manter informado sobre avisos e atualizações de segurança. Os fornecedores geralmente fornecem informações críticas sobre vulnerabilidades recém-descobertas e medidas de atenuação recomendadas. Manter-se proativo nesse sentido pode melhorar significativamente a postura de segurança dos sistemas HMI.

Realização de avaliações regulares de segurança

As avaliações de segurança regulares ajudam a identificar vulnerabilidades e a garantir a conformidade com as políticas de segurança.

Avaliações de vulnerabilidade

Realize avaliações de vulnerabilidade para identificar possíveis pontos fracos nos sistemas HMI. Essas avaliações envolvem a varredura de vulnerabilidades conhecidas, configurações incorretas e software desatualizado. A solução imediata dos problemas identificados reduz o risco de exploração.

Teste de penetração

O teste de penetração simula ataques cibernéticos do mundo real para avaliar a eficácia das medidas de segurança. Os hackers éticos tentam violar as defesas da HMI, fornecendo informações valiosas sobre os possíveis vetores de ataque e os pontos fracos. Os resultados dos testes de penetração orientam a implementação de medidas de segurança aprimoradas.

Implementação de sistemas de detecção e prevenção de intrusões

Os sistemas de prevenção e detecção de intrusão (IDPS) são essenciais para monitorar e defender os ambientes de HMI contra ameaças cibernéticas.

Sistemas de detecção de intrusão (IDS)

Os IDS monitoram o tráfego de rede e as atividades do sistema em busca de sinais de comportamento suspeito. Eles geram alertas quando ameaças potenciais são detectadas, permitindo que as equipes de segurança respondam prontamente. Os IDS baseados em assinaturas dependem de padrões conhecidos de ameaças, enquanto os IDS baseados em anomalias usam o aprendizado de máquina para identificar desvios do comportamento normal.

Sistemas de prevenção de intrusões (IPS)

Os IPS não apenas detectam, mas também bloqueiam atividades mal-intencionadas em tempo real. Eles podem aplicar automaticamente políticas de segurança e impedir acessos ou ataques não autorizados. A integração do IPS às HMIs garante proteção contínua contra ameaças em evolução.

Garantia de segurança física

As medidas de segurança física são frequentemente negligenciadas, mas são essenciais para proteger os sistemas HMI.

Controle de acesso para locais físicos

Implemente mecanismos de controle de acesso para locais físicos que abrigam sistemas HMI. Isso inclui pontos de entrada seguros, câmeras de vigilância e registro de tentativas de acesso. Somente o pessoal autorizado deve ter acesso físico ao hardware da HMI.

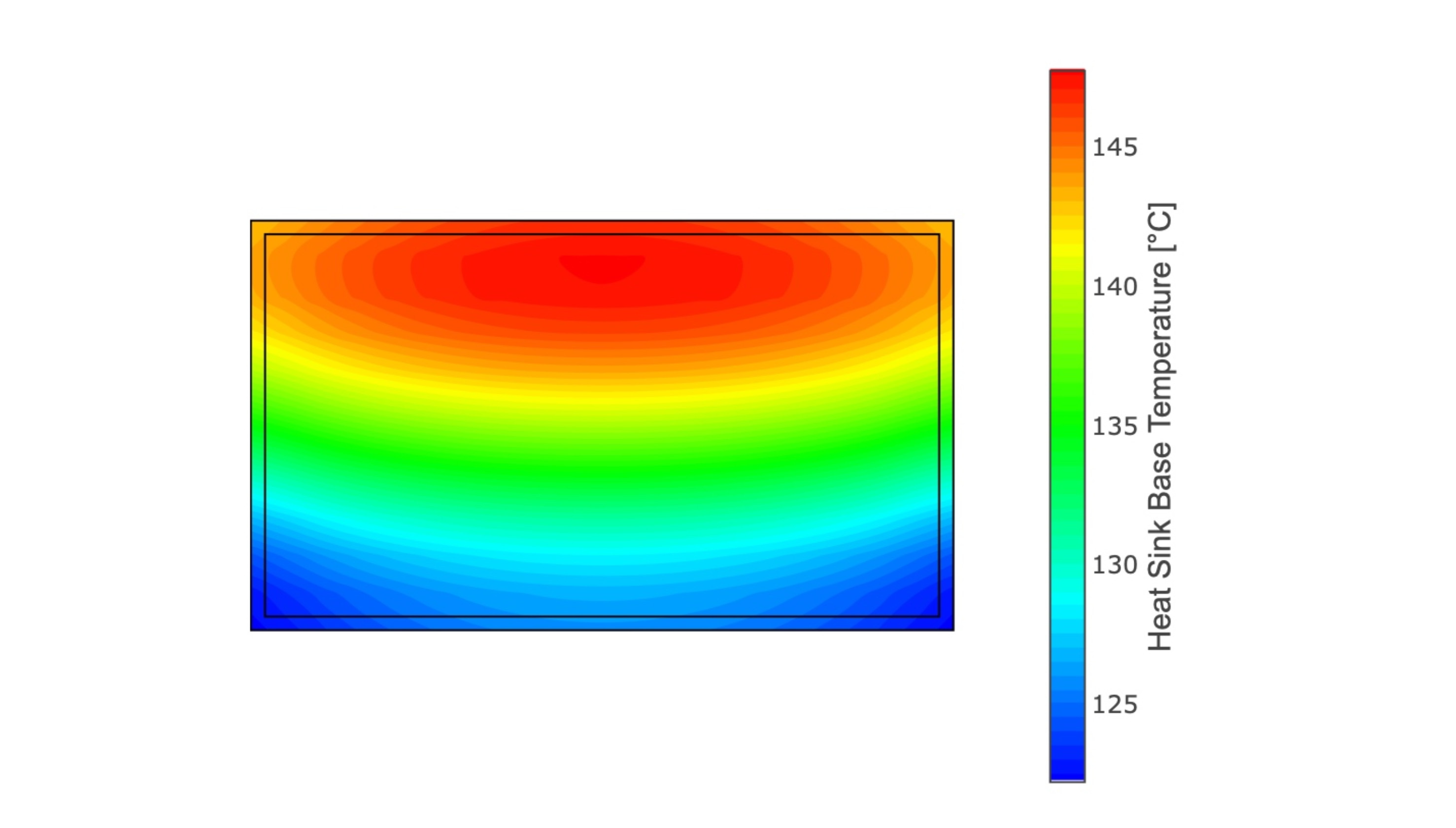

Controles ambientais

Certifique-se de que o hardware de HMI esteja alojado em ambientes com controles ambientais adequados, como regulação de temperatura e proteção contra poeira e umidade. Os fatores ambientais podem afetar a confiabilidade e a segurança dos sistemas HMI.

Programas de treinamento e conscientização

Os fatores humanos desempenham um papel importante na segurança da HMI. Os programas de treinamento e conscientização ajudam a equipe a entender a importância da segurança e sua função em mantê-la.

Treinamento de conscientização sobre segurança

Realize sessões regulares de treinamento de conscientização sobre segurança para todo o pessoal que interage com os sistemas HMI. Esse treinamento deve abranger as práticas recomendadas de gerenciamento de senhas, reconhecimento de tentativas de phishing e resposta a incidentes de segurança.

Treinamento de resposta a incidentes

Prepare a equipe para responder de forma eficaz a incidentes de segurança. O treinamento de resposta a incidentes garante que a equipe saiba como identificar, relatar e mitigar violações de segurança. Exercícios e simulações regulares ajudam a reforçar esse conhecimento e a melhorar a prontidão.

Desenvolvimento de uma política de segurança abrangente

Uma política de segurança abrangente serve como base para todas as medidas e práticas de segurança.

Desenvolvimento de políticas

Desenvolva uma política de segurança que descreva os requisitos de segurança, as funções e as responsabilidades dos sistemas HMI. Essa política deve abranger áreas como controle de acesso, proteção de dados, resposta a incidentes e conformidade com normas e padrões relevantes.

Aplicação da política

Aplique a política de segurança por meio de auditorias regulares, monitoramento e medidas disciplinares em caso de não conformidade. Garantir que todos os funcionários cumpram a política ajuda a manter um ambiente operacional consistente e seguro.

Conclusão

A proteção das interfaces homem-máquina em aplicações industriais requer uma abordagem multifacetada que combine fatores técnicos, organizacionais e humanos. Ao implementar um controle robusto de autenticação e acesso, garantir uma comunicação segura, atualizar regularmente o software, realizar avaliações de segurança e promover uma cultura de conscientização de segurança, as organizações podem aumentar significativamente a segurança de seus sistemas HMI. Como os ambientes industriais continuam a evoluir, manter-se vigilante e proativo na abordagem dos desafios de segurança será essencial para proteger a infraestrutura crítica e manter a integridade operacional.